Что такое протокол HTTPS, и как он защищает вас в интернете. Как HTTPS обеспечивает безопасность соединения: что должен знать каждый Web-разработчик

Мы выпустили новую книгу «Контент-маркетинг в социальных сетях: Как засесть в голову подписчиков и влюбить их в свой бренд».

Чем отличается HTTP от HTTPS

Предположим, вам нужно отправить посылку другу в Тулу - пару книг и пакетик кошачьего корма. Все это стоит недорого. Да и вряд ли кто-то станет воровать корм для котов из бандероли. Просто обычное почтовое отправление. Это - .

Другая ситуация - вы отправляете в курьером кейс, в котором лежат очень ценные вещи. Например, бриллиантовое колье. Для надежности вы вешаете на кейс замок, а курьеру говорите, что это просто для красоты, а в кейсе просто бумаги. Зашифровали содержимое. Это - HTTPS.

Буква “S” в названии протокола HTTPS означает “Secure” - защита. Этот протокол используется для передачи зашифрованных данных.

В протоколе HTTPS используется асимметричная схема шифрования за счет использования гибридной системы TLS (усовершенствованный ). Во всей сложной системе в роли замка выступает как раз он.

Для чего нужен цифровой сертификат

Мы рассмотрели красивую аналогию с посылками, которую когда-то придумала компания Яндекс, чтобы объяснить пользователям, как работает TLS. Возникает проблема, если в соединение вклинится третье лицо и начнёт отправлять свои посылки под именем одного из участников, что в результате приведёт к дешифровке всей системы.

Цифровой сертификат - подтвержденный международным центром электронный паспорт сайта. В этом документе прописана информация для браузеров - кто владелец сайта, по какому адресу он проживает, какие “модели замков” и пароли на свои посылки он ставит. Если злоумышленник попытается общаться с вами без сертификата, браузер просто прекратит диалог. Если он попытается его подделать, то данные не будут совпадать с реальным, так как никто не знает ключей, хранящихся в базах данных, что тоже приведёт к неудаче.

Где применяется протокол HTTPS

В последние годы на протокол переходит все больше веб-сайтов. Он повышает доверие клиента и гарантирует сохранность данных в пути. Самые популярные области работы TLS

- Интернет банкинг, финансовые учреждения

- Сайты, оперирующие личной информацией: государственные учреждения, социальные сети, поисковые порталы

- Ресурсы, старающиеся подчеркнуть свой статус с помощью “зеленой адресной строки”

Как перевести сайт на HTTPS протокол

Начать переход на защищенный протокол стоит с покупки сертификата. При покупке нужно обратить внимание на

- Выбирайте современные и надежные методы шифрования: 2048-разрядные ключи, ни в коем случае не SHA-1

- Если Вы выбрали самый дешевый сертификат, то скорее всего, он поддерживает только одно зеркало сайта. Уточните, по какому адресу нужна доступность портала

- Если у сайта домен в зоне.рф, или другой кириллической доменной зоне - выберите сертификат с поддержкой Internationalized Domain Names

- В случае, если защитить нужно множество поддоменов, не спешите покупать на каждый адрес сертификат. Есть более дешевые WildCard решения, действующие на все поддомены

- Если Ваша компания владеет множеством доменов в разных зонах, придется покупать Multi-Domain услугу

Также, есть разделение на разные виды по типу способа проверки

DV - проверка домена

Самый дешевый, подходит для частных лиц, одиночных сайтов. Получение занимает 5 минут. В адресной строке появляется зеленый замок

OV - проверка организации

Центр сертификации проверяет существование компании в течение рабочей недели, выдавая после этого электронную подпись для сайта. Повышает доверие к организации. В адресной строке появляется зеленый замок.

EV - расширенная проверка

Самый дорогой и престижный сертификат для крупных компаний и платежных агрегаторов. Осуществляется комплексная проверка документов компании и легальности ее деятельности. Выпуск занимает порядка двух недель. В адресной строке появляется расширенная зелёная печать доверия с названием компании.

После покупки сертификата, на почту придёт письмо с файлами открытого и секретного ключей. Установите их на свой веб-сервер согласно инструкции. Для Apache используется ssl_module.

Не забудьте проверить все ссылки внутри сайта - они должны быть относительными.

Самым простым решением относительности будет установка специальных правил автоматической переадресации на защищенный протокол любых запросов. В Apache используется mod_rewrite

Что даёт HTTPS в поисковой выдаче

После установки и проверки работоспобности сертификата следует указать поисковым машинам на новый статус вашего сайта. Начнем с изменения robots.txt, пропишите в нем адрес с указанием протокола - Host: https://yoursite.ru

Защищенный протокол передачи данных был придуман в прошлом веке и сегодня является одним из самых популярных способов защиты при обмене информацией через интернет. Всемирной сетью сегодня пользуются все и везде, именно поэтому любой обмен данными должен быть безопасным. А для этого был создан специальный защищенный протокол передачи данных .

Сразу отметим, это не отдельный протокол, а расширение привычного для нас НТТР, который работает через сертификаты SSL либо же TLS. Но только данный протокол способен обеспечить полную защиту от атак на ваш ресурс.

Работает он через сертификат SSL. Это вроде «электронного паспорта» сайта, который подтверждает его легальность. И как любой документ, именно он хранит в себе необходимые данные о владельцах портала. Например:

- наименование компании или организации;

- название страны, где находится фирма, а также регион, город;

- имя сервера, обслуживающего сайт, для которого сертификат и был создан.

Из чего состоит защищенный протокол передачи данных и его виды

Протокол передачи данных или сертификат SSL сочетает в себе два основных элемента:

- аутентификацию через специальный центр;

- шифрование (любая информация подлежит преобразованию в непонятный вид и доступна в нормальном варианте только определенному пользователю).

Сегодня сертификат безопасности SSL можно приобрести различных видов. Каждый из предлагаемых вариантов обладает своми сильными сторонами и особенностями.

Многие люди принимают решение приобрести протокол, просто подтверждающий домен. Т.е. он удостоверяет ваше право владения электронным адресом, доменом, к которому обращается клиент. Его преимуществами являются невысокая стоимость и быстрота получения, так как не требуется многочисленных документов для проверки и выдачи.

Сертификаты повышенной доверенности характеризует высокий уровень шифрования, а соответственно, для клиентов это надежная гарантия безопасности. Но стоит такой продукт дороже, чем предыдущий.

Есть варианты, позволяющие защитить не только основной домен, но и его многочисленные поддомены. Это самый дорогостоящий, но и наиболее надежный вариант.

Мультидоменный сертификат – также один из видов, позволяющих обеспечивать безопасность сразу нескольких адресов.

Если вы заинтересованы в покупке качественного продукта, примите во внимание наши рекомендации. Удачного вам выбора!

HTTP - это протокол прикладного уровня передачи данных, как вы уже, наверное, знаете. Именно поэтому мы набираем HTTP:// и затем переходим на , и по этому адресу мы попадем на HTTP-версию этого веб-сайта.

Теперь смотрите, в адрес серверов и обратно, в буквальном смысле, происходит отправка текста, который выглядит следующим образом. Здесь указан HTTP протокол. В тексте указано, что используется HTTP протокол, есть дата, серверы, ниже видим HTML-код , это код, который вы можете обнаружить, если будете просматривать исходный код веб-страниц. Вот так он выглядит. Так что HTTP - это простой текст. Давайте я это закрою, перейду на Google и поменяю здесь на HTTPS, теперь у меня запущен HTTP поверх TLS или SSL. HTTPS предоставляет средства защиты TLS, потому что он использует TLS, это шифрование данных, аутентификация, обычно на серверной стороне, целостность сообщений и по выбору - аутентификация клиента или браузера.

Когда вы заходите на веб-сайт при помощи HTTPS, веб-сервер запускает задачу по вызову SSL и защите обмена данными. Сервер отправляет сообщение обратно клиенту с указанием, что должен быть установлен защищенный сеанс, и клиент, в ответ, отправляет ему свои параметры безопасности. Это значит, что клиент скажет: "Я готов использовать такую-то цифровую подпись, я готов использовать такой-то метод обмена ключами, алгоритм, я готов использовать такой-то симметричный ключ", а сервер сравнивает эти параметры безопасности со своими собственными до тех пор, пока не находит соответствие, и это называется фазой “рукопожатия” или handshake.

Сервер аутентифицирует клиент посредством отправки ему цифрового сертификата, мы рассмотрим сертификаты позже, и если клиент решает доверять серверу, то процесс продолжается. Сервер может запросить клиент также отправить ему цифровой сертификат для взаимной аутентификации, но такое происходит не часто.

Если вам нужна полностью защищенная end-to-end сессия с аутентификацией вас и другой стороны, то вам стоит использовать сертификаты с цифровыми подписями обеих сторон. Вы получше поймете, как это работает, когда мы доберемся до цифровых сертификатов.

Клиент генерирует симметричный сеансовый ключ, например при помощи алгоритма AES, и шифрует его при помощи открытого ключа сервера. Этот зашифрованный ключ отправляется в адрес веб-сервера и оба они, и клиент, и сервер, используют этот симметричный ключ для шифрования данных, которые они отправляют друг другу.

Так и устанавливается защищенный канал обмена данными.

Для работы TLS нужен сервер и браузер с поддержкой TLS, а все современные браузеры поддерживают TLS, как мы убедились в статье на Википедии. И во всех браузерах вы увидите HTTPS, что будет указывать на то, что используется TLS, и кроме того, вы часто встречаете замок, все браузеры имеют нечто подобное с целью держать вас в курсе, используете ли вы HTTPS или HTTP с TLS.

Если мы посмотрим на замок здесь, то увидим технические детали, какие алгоритмы шифрования используются. В данном случае, используется TLS. Эллиптические кривые с Диффи-Хеллманом, RSA. AES со 128-битным ключом, режим шифрования GCM, и SHA256 для целостности данных. Все это будет согласовываться между клиентом и сервером.

А если мы посмотрим в Wireshark, Wireshark - это анализатор протоколов, то увидим, как трафик принимается и отправляется. Мы видим здесь, что произошел диалог, в котором мой клиент, то есть браузер, сказал: "Вот вещи, которые я поддерживаю". А сервер ответил ему и сказал: "Что ж, вот то, что я, собственно, хотел бы использовать". Затем сервер предоставил сертификат с цифровой подписью и открытый ключ к нему.

Еще один сайт, который вам стоит изучить, это SSL Labs. Если вы введете сюда какой-либо сайт, или URL-адрес сайта, который работает по HTTPS, то вы сможете увидеть, какие опции шифрования предлагаются этим сайтом.

И вы сможете попасть сюда. Здесь вам будет рассказано, что означают различные цвета и пиктограммы в адресной строке Firefox. И все это отражает уровень средств защиты, используемых на определенных сайтах, речь идет о конфиденциальности, аутентификации и целостности.

Здесь мы видим серый земной шар, это означает, что веб-сайт не поддерживает идентификацию информации. Соединение между Firefox и веб-сайтом не зашифровано или только частично зашифровано, и оно не должно считаться безопасным от прослушивания.

Серый замок:

Соединение с этим веб-сайтом не защищено полностью, потому что содержит незашифрованные элементы (такие, как изображения).

Оранжевый предупреждающий треугольник:

Веб-сайт не предоставляет идентификационную информацию

Соединение между Firefox и веб-сайтом только частично зашифровано и не исключает прослушивание.

Серый предупреждающий треугольник:

Адрес веб-сайта был верифицирован.

Соединение между Firefox и веб-сайтом зашифровано для предотвращения прослушивания.

Зеленый замок:

Адрес веб-сайта был верифицирован при помощи сертификата расширенной проверки (EV). Это означает, что владельцу веб-сайта требуется предоставить гораздо больше информации, гораздо больше достоверной информации, чтобы доказать, что он именно тот, за кого себя выдает. Так что если вы видите EV и зеленый замок, то это означает, что была проведена расширенная проверка владельцев сайта.

Соединение между Firefox и веб-сайтом зашифровано для предотвращения прослушивания. Такие дела.

Представим такую ситуацию. У вас есть сайт, расположенный на внешнем сервере. Вы, как администратор, выполняете на нем определенные действия, подключаясь под определенным логином и паролем. Вторая ситуация. Вы являетесь пользователем системы Web Money или аналогичной. Для выполнения действий с вашими кошельками вам необходимо подключиться к системе. Что может произойти во время таких подключений? Если кто-либо окажется между вашим компьютером и сервером, он сможет перехватить (sniffer) передаваемые вами и вам данные, выделить из них информацию, которая может дать доступ к вашему серверу или кошельку и выполнить действия, которые нанесут вам вред.

Что делать и как защитить себя от возникновения подобной ситуации? Один из вариантов — работать по защищенному протоколу. Защищенные протоколы работают на различных уровнях и используют разные алгоритмы шифрования. Клиент и сервер взаимодействуют таким образом, что любая третья сторона, просматривая поток сообщений в сети, не смогла разобраться, какой информацией обмениваются между собой клиент и сервер. Аутентификация с помощью специальных сертификатов позволяет быть уверенным в том, что данные не были изменены или подделаны.

Для создания защищенных соединений разработано несколько протоколов

Защищенная связь в Интернете может быть реализована с помощью ряда протоколов, таких, как Secure Socket Layer (SSL), Secure HTTP (SHTTP) и Private Communications Technology (PCT) . Они обеспечивают защищенность каналов связи между Web-сервером и браузером и осуществляют идентификацию либо браузера, либо сервера. Реализаций защищенных протоколов несколько, но для того чтобы подавляющее число Web-браузеров могли работать с вашей системой, она все же должна поддерживать протокол SSL, как наиболее на сегодняшний день распространенный. Часто для его обозначения и выделения среди других используется аббревиатура HTTPS . Именно эта латинская буква «s» превращает обычный, не защищенный канал передачи данных в Интернете по протоколу HTTP, в засекреченный или защищенный.

|

Протокол SSL был представлен компанией Netscape Communications Corporation в 1994 году. Тогда была представлена вторая версия, в которой защищенность канала обеспечивалась поверх уровня транспортного протокола (например, TCP), а прикладные программы работали через SSL. Протокол SSL обеспечивает защиту данных посредством шифрования своих сообщений, а также проверку целостности сообщений и аутентификацию со стороны сервера и выборочно — со стороны клиента. Двумя годами позже была представлена третья версия этого протокола, в которой была расширена поддержка алгоритмов шифрования и обмена ключами.

Протокол SSL предоставляет "безопасный канал", который имеет три основных свойства:

- Защищенность связи. После первоначального квитирования связи применяются средства шифрования и определяется секретный ключ. Для шифрования данных используются средства симметричной криптографии (например, DES, RC4 и т.д.).

- Участник сеанса связи может быть идентифицирован и с помощью общих ключей, то есть средствами асимметричной криптографии (например, RSA, DSS и т.д.).

- Надежность связи. Транспортные средства проводят проверку целостности сообщений с помощью зашифрованного кода целостности (MAC). Для вычисления кодов МАС используются безопасные хэш-функции (например, безопасный хэш-алгоритм (SHA), MD5 и т.д.).

Цель протокола SSL — обеспечение защищенности и надежности связи

Основная цель протокола SSL состоит в том, чтобы обеспечить защищенность и надежность связи между двумя подключенными друг к другу приложениями. Этот протокол состоит из двух уровней. Нижний уровень, который располагается поверх транспортного протокола (например, TCP), называется SSL Record Protocol . SSL Record Protocol используется для встраивания различных протоколов высокого уровня и обеспечивает базовый набор средств защиты и поддержку двух следующих сервисов для соединений SSL: конфиденциальность и целостность сообщений. Один из таких встроенных протоколов, SSL Handshake Protocol , позволяет серверу и клиенту идентифицировать друг друга и согласовывать алгоритм шифрования и криптографические ключи, прежде чем протокол приложения произведет обмен первыми битами данных. Одно из преимуществ SSL заключается в том, что он независим от протоколов приложений. Протокол высокого уровня может совершенно прозрачно располагаться поверх протокола SSL.

Другим немаловажным преимуществом SSL является его полная программно-платформенная независимость. Протокол разработан на принципах переносимости, и идеология его построения не зависит от тех приложений, в составе которых он используется.

|

Протокол SSL состоит из нескольких уровней. На каждом уровне сообщения имеют ряд полей для указания длины, описания и содержания. SSL воспринимает данные, предназначенный для передачи, делит их на управляемые блоки, проводит компрессию данных (если это необходимо), использует код MAC, производит шифрование и передает результат. Принятые данные расшифровываются, проверяются, декомпрессируются и реассемблируются, а затем передаются клиентам более высокого уровня.

Алгоритм работы SSL построен на принципе публичных ключей. Этот принцип основан на использовании пары асимметричных ключей (публичном и приватном) для кодирования/ декодирования информации. Публичный ключ раздается всем желающим. И с его помощью шифруются необходимые данные, которые можно дешифровать только с помощью приватного ключа. Защищенность передаваемых данных, в конечном итоге, зависит от длины ключа. Если она небольшая, то информация может быть взломана, хотя для этого и потребуются достаточно большие вычислительные мощности.

Процесс "узнавания" состоит из нескольких фаз, что замедляет работу сервера

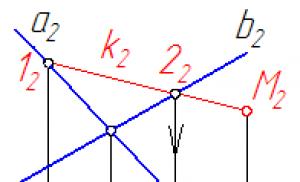

При установлении связи процесс инициализации начинает клиент, который отправляет серверу сообщение ClientHello , содержащее версию протокола, идентификатор сеанса, комплект шифров (cipher suite), метод сжатия и исходные случайные числа. Затем клиент ожидает от сервера сообщения ServerHello , которое содержит те же параметры, что и сообщение ClientHello, и Certificate , в котором передаётся открытый ECDH ключ сервера, подписанный цифровой подписью по алгоритму ECDSA. При необходимости может быть отправлено сообщение ServerKeyExchange (обмен ключами сервера) и CertificateRequest (запрос сертификата). Сообщением ServerDone сервер извещает о завершении фазы приветствия. После аутентификации сервера клиент вычисляет секретный ключ. Если сервер запросил сертификат, клиент отправляет сообщение Certificate или уведомление NoCertificate , если подходящий сертификат отсутствует. Затем он передаёт свой открытый ключ в сообщении ClientKeyExchange . В завершение данного этапа клиент может отправить сообщение CertificateVerify , чтобы обеспечить средства прямой верификации сертификата клиента.

После этого, производится еще ряд промежуточных обменных операций, в процессе которых, производится окончательное уточнение выбранного алгоритма шифрования, ключей и секретов, и далее, сервер посылает клиенту некое финальное сообщение. Только после того, как сервер идентифицирует пользователя, он предоставляет клиенту доступ к ресурсу, заданному соответствующим универсальным идентификатором (Uniform Resource Locator, URL). Аутентификация с применением сертификата клиента позволяет серверу идентифицировать индивидуальных пользователей и предоставлять им заданные администратором права доступа. Так, Internet Information Server поддерживает аутентификацию клиентов в сеансе защищенного канала посредством сертификатов с открытым ключом.

|

Для того, чтобы можно было работать в браузере через защищенное соединение, нужно, чтобы он поддерживал протоколы SSL и был открыт доступ к Интернету по порту 443. Для нормальной работы с протоколами нужно использовать один из следующих браузеров:

- Internet Explorer 5.01 и выше

- Opera от 5.0 и выше

- Netscape Navigator от 4.6 и выше

Где можно увидеть применение протоколов SSL? Наверняка, многие из вас пользуются теми или иными системами электронных денег — Яндекс.Деньги, Web Money, иные. При подключении к серверам выполняется проверка вашего сертификата, после чего устанавливается (если сертификат действителен) защищенное соединение. Аналогично выполняется подключение к серверам электронных бирж, брокерских площадок, ряда других сервисов.

Возникает вопрос, а почему такой хороший метод защиты передаваемой и получаемой информации не используется повсеместно? На это есть несколько причин. Одна из них — меньшая пропускная способность сервера при обработке запросов при установлении связи и обработке (шифровании/ расшифровывании) информации. При большой нагрузке эта проблема может стать критической. Вторая проблема заключается в необходимости иметь множество различных сертификатов для подключения к различным интернет-сервисам. Их нужно не только хранить, но и обеспечивать их защиту на своем компьютере. Поэтому подобные средства защиты передаваемых данных используются чаще всего в коммерческих проектах, там, где раскрытие передаваемой информации может привести к печальным последствиям.

HTTP

HTTPS с поддержкой шифрования.

Применение HTTPS

Почему HTTPS безопасен

SSL /TLS

Распространение HTTPS

HTTP

При всём удобстве и популярности HTTP у него есть один недостаток: данные передаются в открытом виде и никак не защищены. На пути из точки А в точку Б информация в интернете проходит через десятки промежуточных узлов, и, если хоть один из них находится под контролем злоумышленника, данные могут перехватить. То же самое может произойти, когда вы пользуетесь незащищённой сетью Wi-Fi, например, в кафе. Для установки безопасного соединения используется протокол HTTPS с поддержкой шифрования.

Применение HTTPS

В некоторых сервисах, например, в электронных платёжных системах, защита данных исключительно важна, поэтому в них используется только HTTPS. Этот протокол также очень часто применяется и в других сервисах, которые обрабатывают приватную информацию, в том числе любые персональные данные. Многие сервисы Яндекса работают только по протоколу HTTPS: Паспорт, Почта, Директ, Метрика, Такси, Яндекс.Деньги, а также все формы обратной связи, имеющие дело с персональными данными пользователей.

Почему HTTPS безопасен

Защиту данных в HTTPS обеспечивает криптографический протокол SSL /TLS , который шифрует передаваемую информацию. По сути этот протокол является обёрткой для HTTP. Он обеспечивает шифрование данных и делает их недоступными для просмотра посторонними. Протокол SSL/TLS хорош тем, что позволяет двум незнакомым между собой участникам сети установить защищённое соединение через незащищённый канал.

Предположим, сегодня последний день месяца, и вы вспомнили, что нужно заплатить за интернет. На сайте провайдера вы находите нужную ссылку и переходите в личный кабинет. Всю передаваемую информацию вы наверняка хотите сохранить в секрете, поэтому она должна быть зашифрована: это и ваш пароль, и сумма платежа и номер кредитной карты. Проблема в том, что изначально ваш компьютер обменивался данными с сервером провайдера по открытому каналу, то есть по HTTP. Как в таких условиях можно установить безопасное соединение по HTTPS, если предположить, что канал всё время прослушивается? Сделать это позволяет простая математическая уловка.

Как работает безопасное соединение

Зачем нужны цифровые сертификаты

Если вернуться к аналогии с ящиком и замками, цифровой сертификат позволяет убедиться в том, что замок вашего собеседника на ящике принадлежит именно ему. Что это уникальный замок, который невозможно подделать. Таким образом, если кто-то посторонний попытается вас обмануть и пришлёт ящик со своим замком, вы легко это поймёте, ведь замок будет другой.

Распространение HTTPS

Распространение HTTPS и вообще новых технологий в интернете во многом зависит от того, насколько быстро появляется инфраструктура для их использования. К примеру, если бы у половины пользователей интернета браузеры не поддерживали HTTPS, многие сайты просто не смогли бы его использовать. Это привело бы к тому, что сайт какого-нибудь банка, полностью перешедший на HTTPS, был бы недоступен у половины клиентов.

Кроме того, в криптографических протоколах, в том числе и в SSL/TLS, время от времени находят уязвимости, которые позволяют перехватывать даже зашифрованную информацию. Для устранения этих уязвимостей протоколы регулярно обновляют, и каждая следующая версия, как правило, надёжнее предыдущей. Поэтому чем больше людей устанавливают современные версии браузеров и других важных программ, тем надёжнее они будут защищены.

Где ещё применяется шифрование

В интернете немало протоколов обмена данными, помимо HTTP и HTTPS, и они тоже должны обеспечивать защиту. Например, Яндекс.Почта поддерживает шифрование входящих и исходящих писем, о чём можно прочитать в нашем технологическом блоге на Хабрахабре . Мы заботимся о безопасности наших пользователей и стараемся защитить их данные везде, где это представляется возможным.

","contentType":"text/html","amp":"

Любое действие в интернете - это обмен данными. Каждый раз, когда вы запускаете видеоролик, посылаете сообщение в социальной сети или открываете любимый сайт, ваш компьютер отправляет запрос к нужному серверу и получает от него ответ. Как правило, обмен данными происходит по протоколу HTTP . Этот протокол не только устанавливает правила обмена информацией, но и служит транспортом для передачи данных - с его помощью браузер загружает содержимое сайта на ваш компьютер или смартфон.

При всём удобстве и популярности HTTP у него есть один недостаток: данные передаются в открытом виде и никак не защищены. На пути из точки А в точку Б информация в интернете проходит через десятки промежуточных узлов, и, если хоть один из них находится под контролем злоумышленника, данные могут перехватить. То же самое может произойти, когда вы пользуетесь незащищённой сетью Wi-Fi, например, в кафе. Для установки безопасного соединения используется протокол HTTPS с поддержкой шифрования.

Применение HTTPS

В некоторых сервисах, например, в электронных платёжных системах, защита данных исключительно важна, поэтому в них используется только HTTPS. Этот протокол также очень часто применяется и в других сервисах, которые обрабатывают приватную информацию, в том числе любые персональные данные. Многие сервисы Яндекса работают только по протоколу HTTPS: Паспорт, Почта, Директ, Метрика, Такси, Яндекс.Деньги, а также все формы обратной связи, имеющие дело с персональными данными пользователей.

Все современные браузеры поддерживают протокол HTTPS. Его не нужно специально настраивать - он автоматически включается в процесс, когда это необходимо и возможно.

Почему HTTPS безопасен

Защиту данных в HTTPS обеспечивает криптографический протокол SSL /TLS , который шифрует передаваемую информацию. По сути этот протокол является обёрткой для HTTP. Он обеспечивает шифрование данных и делает их недоступными для просмотра посторонними. Протокол SSL/TLS хорош тем, что позволяет двум незнакомым между собой участникам сети установить защищённое соединение через незащищённый канал.

Предположим, сегодня последний день месяца, и вы вспомнили, что нужно заплатить за интернет. На сайте провайдера вы находите нужную ссылку и переходите в личный кабинет. Всю передаваемую информацию вы наверняка хотите сохранить в секрете, поэтому она должна быть зашифрована: это и ваш пароль, и сумма платежа и номер кредитной карты. Проблема в том, что изначально ваш компьютер обменивался данными с сервером провайдера по открытому каналу, то есть по HTTP. Как в таких условиях можно установить безопасное соединение по HTTPS, если предположить, что канал всё время прослушивается? Сделать это позволяет простая математическая уловка.

Как работает безопасное соединение

Представьте, что вы хотите передать какую-то вещь другому человеку. Вы кладёте её в ящик и отправляете по почте. А чтобы курьер - или кто угодно другой - не украл её, вы запираете ящик на замок. Курьер доставляет ящик, но ваш адресат не может его открыть - у него нет ключа. Тогда он вешает на ящик свой замок и отправляет обратно вам. Вы получаете ящик под двумя замками, снимаете свой - теперь это безопасно - и отправляете снова. Адресат получает, наконец, ящик, на котором висит только его замок, открывает его и достаёт то, что вы ему послали.

Это было нужно, чтобы обменяться с собеседником зашифрованными сообщениями. В ящике вы послали ему ключ от шифра, и теперь он известен вам обоим. Теперь вы можете открыто обмениваться зашифрованными сообщениями, не опасаясь, что их кто-то перехватит - всё равно их невозможно понять без ключа. Зачем такие сложности и почему нельзя было передать посылку отдельно, а ключ от замка отдельно? Конечно, можно было, но в таком случае нет гарантии, что ключ не перехватят и посылку не откроет кто-то другой.

На похожем принципе основана работа протокола SSL/TLS. При установке безопасного соединения по HTTPS ваш компьютер и сервер сначала выбирают общий секретный ключ, а затем обмениваются информацией, шифруя её с помощью этого ключа. Общий секретный ключ генерируется заново для каждого сеанса связи. Его нельзя перехватить и практически невозможно подобрать - обычно это число длиной более 100 знаков. Этот одноразовый секретный ключ и используется для шифрования всего общения браузера и сервера. Казалось бы, идеальная система, гарантирующая абсолютную безопасность соединения. Однако для полной надёжности ей кое-чего не хватает: гарантии того, что ваш собеседник именно тот, за кого себя выдаёт.

Зачем нужны цифровые сертификаты

Представьте, что ваша посылка не дошла до адресата - её перехватил кто-то другой. Этот человек вешает на неё свой замок, подделывает адрес отправителя и отправляет вам. Когда он таким образом узнаёт секретный ключ к шифру, он сообщает его вашему настоящему адресату от вашего имени. В результате вы и ваш собеседник уверены, что ключ к шифру был передан безопасно и его можно использовать для обмена зашифрованными сообщениями. Однако все эти сообщения легко сможет прочитать и перехватить третье лицо, о существовании которого вы никак не можете догадаться. Не очень-то безопасно.

Таким же образом в соединение между двумя устройствами в интернете может незаметно вклиниться третий участник - и расшифровать все сообщения. Например, вы заплатили за интернет по безопасному соединению, и платёж был получен. Но злоумышленник перехватил номер и код проверки подлинности вашей кредитки. Вы об этом ещё не знаете, а когда узнаете, будет уже поздно. Избежать такой ситуации помогает цифровой сертификат - электронный документ, который используется для идентификации сервера.

Вам как пользователю сертификат не нужен, но любой сервер (сайт), который хочет установить безопасное соединение с вами, должен его иметь. Сертификат подтверждает две вещи: 1) Лицо, которому он выдан, действительно существует и 2) Оно управляет сервером, который указан в сертификате. Выдачей сертификатов занимаются центры сертификации - что-то вроде паспортных столов. Как и в паспорте, в сертификате содержатся данные о его владельце, в том числе имя (или название организации), а также подпись, удостоверяющая подлинность сертификата. Проверка подлинности сертификата - первое, что делает браузер при установке безопасного HTTPS-соединения. Обмен данными начинается только в том случае, если проверка прошла успешно.

Если вернуться к аналогии с ящиком и замками, цифровой сертификат позволяет убедиться в том, что замок вашего собеседника на ящике принадлежит именно ему. Что это уникальный замок, который невозможно подделать. Таким образом, если кто-то посторонний попытается вас обмануть и пришлёт ящик со своим замком, вы легко это поймёте, ведь замок будет другой.

Распространение HTTPS

Одна из самых популярных рекомендаций любых интернет-сервисов - всегда использовать последние версии программного обеспечения. Если вы никогда не задумывались о том, зачем это нужно, то вот вам одна из причин - поддержка последних разработок в области безопасности.

Распространение HTTPS и вообще новых технологий в интернете во многом зависит от того, насколько быстро появляется инфраструктура для их использования. К примеру, если бы у половины пользователей интернета браузеры не поддерживали HTTPS, многие сайты просто не смогли бы его использовать. Это привело бы к тому, что сайт какого-нибудь банка, полностью перешедший на HTTPS, был бы недоступен у половины клиентов.

Кроме того, в криптографических протоколах, в том числе и в SSL/TLS, время от времени находят уязвимости, которые позволяют перехватывать даже зашифрованную информацию. Для устранения этих уязвимостей протоколы регулярно обновляют, и каждая следующая версия, как правило, надёжнее предыдущей. Поэтому чем больше людей устанавливают современные версии браузеров и других важных программ, тем надёжнее они будут защищены.

Где ещё применяется шифрование

В интернете немало протоколов обмена данными, помимо HTTP и HTTPS, и они тоже должны обеспечивать защиту. Например, Яндекс.Почта поддерживает шифрование входящих и исходящих писем, о чём можно прочитать в нашем технологическом блоге на Хабрахабре . Мы заботимся о безопасности наших пользователей и стараемся защитить их данные везде, где это представляется возможным.

","instantArticle":"

Любое действие в интернете - это обмен данными. Каждый раз, когда вы запускаете видеоролик, посылаете сообщение в социальной сети или открываете любимый сайт, ваш компьютер отправляет запрос к нужному серверу и получает от него ответ. Как правило, обмен данными происходит по протоколу HTTP . Этот протокол не только устанавливает правила обмена информацией, но и служит транспортом для передачи данных - с его помощью браузер загружает содержимое сайта на ваш компьютер или смартфон.

При всём удобстве и популярности HTTP у него есть один недостаток: данные передаются в открытом виде и никак не защищены. На пути из точки А в точку Б информация в интернете проходит через десятки промежуточных узлов, и, если хоть один из них находится под контролем злоумышленника, данные могут перехватить. То же самое может произойти, когда вы пользуетесь незащищённой сетью Wi-Fi, например, в кафе. Для установки безопасного соединения используется протокол HTTPS с поддержкой шифрования.

Применение HTTPS

В некоторых сервисах, например, в электронных платёжных системах, защита данных исключительно важна, поэтому в них используется только HTTPS. Этот протокол также очень часто применяется и в других сервисах, которые обрабатывают приватную информацию, в том числе любые персональные данные. Многие сервисы Яндекса работают только по протоколу HTTPS: Паспорт, Почта, Директ, Метрика, Такси, Яндекс.Деньги, а также все формы обратной связи, имеющие дело с персональными данными пользователей.

Все современные браузеры поддерживают протокол HTTPS. Его не нужно специально настраивать - он автоматически включается в процесс, когда это необходимо и возможно.

Почему HTTPS безопасен

Защиту данных в HTTPS обеспечивает криптографический протокол SSL /TLS , который шифрует передаваемую информацию. По сути этот протокол является обёрткой для HTTP. Он обеспечивает шифрование данных и делает их недоступными для просмотра посторонними. Протокол SSL/TLS хорош тем, что позволяет двум незнакомым между собой участникам сети установить защищённое соединение через незащищённый канал.

Предположим, сегодня последний день месяца, и вы вспомнили, что нужно заплатить за интернет. На сайте провайдера вы находите нужную ссылку и переходите в личный кабинет. Всю передаваемую информацию вы наверняка хотите сохранить в секрете, поэтому она должна быть зашифрована: это и ваш пароль, и сумма платежа и номер кредитной карты. Проблема в том, что изначально ваш компьютер обменивался данными с сервером провайдера по открытому каналу, то есть по HTTP. Как в таких условиях можно установить безопасное соединение по HTTPS, если предположить, что канал всё время прослушивается? Сделать это позволяет простая математическая уловка.

Как работает безопасное соединение

Представьте, что вы хотите передать какую-то вещь другому человеку. Вы кладёте её в ящик и отправляете по почте. А чтобы курьер - или кто угодно другой - не украл её, вы запираете ящик на замок. Курьер доставляет ящик, но ваш адресат не может его открыть - у него нет ключа. Тогда он вешает на ящик свой замок и отправляет обратно вам. Вы получаете ящик под двумя замками, снимаете свой - теперь это безопасно - и отправляете снова. Адресат получает, наконец, ящик, на котором висит только его замок, открывает его и достаёт то, что вы ему послали.

Это было нужно, чтобы обменяться с собеседником зашифрованными сообщениями. В ящике вы послали ему ключ от шифра, и теперь он известен вам обоим. Теперь вы можете открыто обмениваться зашифрованными сообщениями, не опасаясь, что их кто-то перехватит - всё равно их невозможно понять без ключа. Зачем такие сложности и почему нельзя было передать посылку отдельно, а ключ от замка отдельно? Конечно, можно было, но в таком случае нет гарантии, что ключ не перехватят и посылку не откроет кто-то другой.

На похожем принципе основана работа протокола SSL/TLS. При установке безопасного соединения по HTTPS ваш компьютер и сервер сначала выбирают общий секретный ключ, а затем обмениваются информацией, шифруя её с помощью этого ключа. Общий секретный ключ генерируется заново для каждого сеанса связи. Его нельзя перехватить и практически невозможно подобрать - обычно это число длиной более 100 знаков. Этот одноразовый секретный ключ и используется для шифрования всего общения браузера и сервера. Казалось бы, идеальная система, гарантирующая абсолютную безопасность соединения. Однако для полной надёжности ей кое-чего не хватает: гарантии того, что ваш собеседник именно тот, за кого себя выдаёт.

Зачем нужны цифровые сертификаты

Представьте, что ваша посылка не дошла до адресата - её перехватил кто-то другой. Этот человек вешает на неё свой замок, подделывает адрес отправителя и отправляет вам. Когда он таким образом узнаёт секретный ключ к шифру, он сообщает его вашему настоящему адресату от вашего имени. В результате вы и ваш собеседник уверены, что ключ к шифру был передан безопасно и его можно использовать для обмена зашифрованными сообщениями. Однако все эти сообщения легко сможет прочитать и перехватить третье лицо, о существовании которого вы никак не можете догадаться. Не очень-то безопасно.

Таким же образом в соединение между двумя устройствами в интернете может незаметно вклиниться третий участник - и расшифровать все сообщения. Например, вы заплатили за интернет по безопасному соединению, и платёж был получен. Но злоумышленник перехватил номер и код проверки подлинности вашей кредитки. Вы об этом ещё не знаете, а когда узнаете, будет уже поздно. Избежать такой ситуации помогает цифровой сертификат - электронный документ, который используется для идентификации сервера.

Вам как пользователю сертификат не нужен, но любой сервер (сайт), который хочет установить безопасное соединение с вами, должен его иметь. Сертификат подтверждает две вещи: 1) Лицо, которому он выдан, действительно существует и 2) Оно управляет сервером, который указан в сертификате. Выдачей сертификатов занимаются центры сертификации - что-то вроде паспортных столов. Как и в паспорте, в сертификате содержатся данные о его владельце, в том числе имя (или название организации), а также подпись, удостоверяющая подлинность сертификата. Проверка подлинности сертификата - первое, что делает браузер при установке безопасного HTTPS-соединения. Обмен данными начинается только в том случае, если проверка прошла успешно.

Если вернуться к аналогии с ящиком и замками, цифровой сертификат позволяет убедиться в том, что замок вашего собеседника на ящике принадлежит именно ему. Что это уникальный замок, который невозможно подделать. Таким образом, если кто-то посторонний попытается вас обмануть и пришлёт ящик со своим замком, вы легко это поймёте, ведь замок будет другой.

Распространение HTTPS

Одна из самых популярных рекомендаций любых интернет-сервисов - всегда использовать последние версии программного обеспечения. Если вы никогда не задумывались о том, зачем это нужно, то вот вам одна из причин - поддержка последних разработок в области безопасности.

Распространение HTTPS и вообще новых технологий в интернете во многом зависит от того, насколько быстро появляется инфраструктура для их использования. К примеру, если бы у половины пользователей интернета браузеры не поддерживали HTTPS, многие сайты просто не смогли бы его использовать. Это привело бы к тому, что сайт какого-нибудь банка, полностью перешедший на HTTPS, был бы недоступен у половины клиентов.

Кроме того, в криптографических протоколах, в том числе и в SSL/TLS, время от времени находят уязвимости, которые позволяют перехватывать даже зашифрованную информацию. Для устранения этих уязвимостей протоколы регулярно обновляют, и каждая следующая версия, как правило, надёжнее предыдущей. Поэтому чем больше людей устанавливают современные версии браузеров и других важных программ, тем надёжнее они будут защищены.

Где ещё применяется шифрование

В интернете немало протоколов обмена данными, помимо HTTP и HTTPS, и они тоже должны обеспечивать защиту. Например, Яндекс.Почта поддерживает шифрование входящих и исходящих писем, о чём можно прочитать в нашем технологическом блоге на Хабрахабре . Мы заботимся о безопасности наших пользователей и стараемся защитить их данные везде, где это представляется возможным.

"},"proposedBody":{"source":"

Любое действие в интернете — это обмен данными. Каждый раз, когда вы запускаете видеоролик, посылаете сообщение в социальной сети или открываете любимый сайт, ваш компьютер отправляет запрос к нужному серверу и получает от него ответ. Как правило, обмен данными происходит по протоколу HTTP . Этот протокол не только устанавливает правила обмена информацией, но и служит транспортом для передачи данных — с его помощью браузер загружает содержимое сайта на ваш компьютер или смартфон.

При всём удобстве и популярности HTTP у него есть один недостаток: данные передаются в открытом виде и никак не защищены. На пути из точки А в точку Б информация в интернете проходит через десятки промежуточных узлов, и, если хоть один из них находится под контролем злоумышленника, данные могут перехватить. То же самое может произойти, когда вы пользуетесь незащищённой сетью Wi-Fi, например, в кафе. Для установки безопасного соединения используется протокол HTTPS с поддержкой шифрования.

Применение HTTPS

В некоторых сервисах, например, в электронных платёжных системах, защита данных исключительно важна, поэтому в них используется только HTTPS. Этот протокол также очень часто применяется и в других сервисах, которые обрабатывают приватную информацию, в том числе любые персональные данные. Многие сервисы Яндекса работают только по протоколу HTTPS: Паспорт, Почта, Директ, Метрика, Такси, Яндекс.Деньги, а также все формы обратной связи, имеющие дело с персональными данными пользователей.

Все современные браузеры поддерживают протокол HTTPS. Его не нужно специально настраивать — он автоматически включается в процесс, когда это необходимо и возможно.

Почему HTTPS безопасен

Защиту данных в HTTPS обеспечивает криптографический протокол SSL /TLS , который шифрует передаваемую информацию. По сути этот протокол является обёрткой для HTTP. Он обеспечивает шифрование данных и делает их недоступными для просмотра посторонними. Протокол SSL/TLS хорош тем, что позволяет двум незнакомым между собой участникам сети установить защищённое соединение через незащищённый канал.

Предположим, сегодня последний день месяца, и вы вспомнили, что нужно заплатить за интернет. На сайте провайдера вы находите нужную ссылку и переходите в личный кабинет. Всю передаваемую информацию вы наверняка хотите сохранить в секрете, поэтому она должна быть зашифрована: это и ваш пароль, и сумма платежа и номер кредитной карты. Проблема в том, что изначально ваш компьютер обменивался данными с сервером провайдера по открытому каналу, то есть по HTTP. Как в таких условиях можно установить безопасное соединение по HTTPS, если предположить, что канал всё время прослушивается? Сделать это позволяет простая математическая уловка.

Как работает безопасное соединение

Представьте, что вы хотите передать какую-то вещь другому человеку. Вы кладёте её в ящик и отправляете по почте. А чтобы курьер — или кто угодно другой — не украл её, вы запираете ящик на замок. Курьер доставляет ящик, но ваш адресат не может его открыть — у него нет ключа. Тогда он вешает на ящик свой замок и отправляет обратно вам. Вы получаете ящик под двумя замками, снимаете свой — теперь это безопасно — и отправляете снова. Адресат получает, наконец, ящик, на котором висит только его замок, открывает его и достаёт то, что вы ему послали.

Это было нужно, чтобы обменяться с собеседником зашифрованными сообщениями. В ящике вы послали ему ключ от шифра, и теперь он известен вам обоим. Теперь вы можете открыто обмениваться зашифрованными сообщениями, не опасаясь, что их кто-то перехватит — всё равно их невозможно понять без ключа. Зачем такие сложности и почему нельзя было передать посылку отдельно, а ключ от замка отдельно? Конечно, можно было, но в таком случае нет гарантии, что ключ не перехватят и посылку не откроет кто-то другой.

На похожем принципе основана работа протокола SSL/TLS. При установке безопасного соединения по HTTPS ваш компьютер и сервер сначала выбирают общий секретный ключ, а затем обмениваются информацией, шифруя её с помощью этого ключа. Общий секретный ключ генерируется заново для каждого сеанса связи. Его нельзя перехватить и практически невозможно подобрать — обычно это число длиной более 100 знаков. Этот одноразовый секретный ключ и используется для шифрования всего общения браузера и сервера. Казалось бы, идеальная система, гарантирующая абсолютную безопасность соединения. Однако для полной надёжности ей кое-чего не хватает: гарантии того, что ваш собеседник именно тот, за кого себя выдаёт.

Зачем нужны цифровые сертификаты

Представьте, что ваша посылка не дошла до адресата — её перехватил кто-то другой. Этот человек вешает на неё свой замок, подделывает адрес отправителя и отправляет вам. Когда он таким образом узнаёт секретный ключ к шифру, он сообщает его вашему настоящему адресату от вашего имени. В результате вы и ваш собеседник уверены, что ключ к шифру был передан безопасно и его можно использовать для обмена зашифрованными сообщениями. Однако все эти сообщения легко сможет прочитать и перехватить третье лицо, о существовании которого вы никак не можете догадаться. Не очень-то безопасно.

Таким же образом в соединение между двумя устройствами в интернете может незаметно вклиниться третий участник — и расшифровать все сообщения. Например, вы заплатили за интернет по безопасному соединению, и платёж был получен. Но злоумышленник перехватил номер и код проверки подлинности вашей кредитки. Вы об этом ещё не знаете, а когда узнаете, будет уже поздно. Избежать такой ситуации помогает цифровой сертификат — электронный документ, который используется для идентификации сервера.

Вам как пользователю сертификат не нужен, но любой сервер (сайт), который хочет установить безопасное соединение с вами, должен его иметь. Сертификат подтверждает две вещи: 1) Лицо, которому он выдан, действительно существует и 2) Оно управляет сервером, который указан в сертификате. Выдачей сертификатов занимаются центры сертификации — что-то вроде паспортных столов. Как и в паспорте, в сертификате содержатся данные о его владельце, в том числе имя (или название организации), а также подпись, удостоверяющая подлинность сертификата. Проверка подлинности сертификата — первое, что делает браузер при установке безопасного HTTPS-соединения. Обмен данными начинается только в том случае, если проверка прошла успешно.

Если вернуться к аналогии с ящиком и замками, цифровой сертификат позволяет убедиться в том, что замок вашего собеседника на ящике принадлежит именно ему. Что это уникальный замок, который невозможно подделать. Таким образом, если кто-то посторонний попытается вас обмануть и пришлёт ящик со своим замком, вы легко это поймёте, ведь замок будет другой.

Распространение HTTPS

Одна из самых популярных рекомендаций любых интернет-сервисов — всегда использовать последние версии программного обеспечения. Если вы никогда не задумывались о том, зачем это нужно, то вот вам одна из причин — поддержка последних разработок в области безопасности.

Распространение HTTPS и вообще новых технологий в интернете во многом зависит от того, насколько быстро появляется инфраструктура для их использования. К примеру, если бы у половины пользователей интернета браузеры не поддерживали HTTPS, многие сайты просто не смогли бы его использовать. Это привело бы к тому, что сайт какого-нибудь банка, полностью перешедший на HTTPS, был бы недоступен у половины клиентов.

Кроме того, в криптографических протоколах, в том числе и в SSL/TLS, время от времени находят уязвимости, которые позволяют перехватывать даже зашифрованную информацию. Для устранения этих уязвимостей протоколы регулярно обновляют, и каждая следующая версия, как правило, надёжнее предыдущей. Поэтому чем больше людей устанавливают современные версии браузеров и других важных программ, тем надёжнее они будут защищены.

Где ещё применяется шифрование

В интернете немало протоколов обмена данными, помимо HTTP и HTTPS, и они тоже должны обеспечивать защиту. Например, Яндекс.Почта поддерживает шифрование входящих и исходящих писем, о чём можно прочитать в нашем технологическом блоге на Хабрахабре . Мы заботимся о безопасности наших пользователей и стараемся защитить их данные везде, где это представляется возможным.

Любое действие в интернете - это обмен данными. Каждый раз, когда вы запускаете видеоролик, посылаете сообщение в социальной сети или открываете любимый сайт, ваш компьютер отправляет запрос к нужному серверу и получает от него ответ. Как правило, обмен данными происходит по протоколу HTTP . Этот протокол не только устанавливает правила обмена информацией, но и служит транспортом для передачи данных - с его помощью браузер загружает содержимое сайта на ваш компьютер или смартфон.

При всём удобстве и популярности HTTP у него есть один недостаток: данные передаются в открытом виде и никак не защищены. На пути из точки А в точку Б информация в интернете проходит через десятки промежуточных узлов, и, если хоть один из них находится под контролем злоумышленника, данные могут перехватить. То же самое может произойти, когда вы пользуетесь незащищённой сетью Wi-Fi, например, в кафе. Для установки безопасного соединения используется протокол HTTPS с поддержкой шифрования.

Применение HTTPS

В некоторых сервисах, например, в электронных платёжных системах, защита данных исключительно важна, поэтому в них используется только HTTPS. Этот протокол также очень часто применяется и в других сервисах, которые обрабатывают приватную информацию, в том числе любые персональные данные. Многие сервисы Яндекса работают только по протоколу HTTPS: Паспорт, Почта, Директ, Метрика, Такси, Яндекс.Деньги, а также все формы обратной связи, имеющие дело с персональными данными пользователей.

Все современные браузеры поддерживают протокол HTTPS. Его не нужно специально настраивать - он автоматически включается в процесс, когда это необходимо и возможно.

Почему HTTPS безопасен

Защиту данных в HTTPS обеспечивает криптографический протокол SSL /TLS , который шифрует передаваемую информацию. По сути этот протокол является обёрткой для HTTP. Он обеспечивает шифрование данных и делает их недоступными для просмотра посторонними. Протокол SSL/TLS хорош тем, что позволяет двум незнакомым между собой участникам сети установить защищённое соединение через незащищённый канал.

Предположим, сегодня последний день месяца, и вы вспомнили, что нужно заплатить за интернет. На сайте провайдера вы находите нужную ссылку и переходите в личный кабинет. Всю передаваемую информацию вы наверняка хотите сохранить в секрете, поэтому она должна быть зашифрована: это и ваш пароль, и сумма платежа и номер кредитной карты. Проблема в том, что изначально ваш компьютер обменивался данными с сервером провайдера по открытому каналу, то есть по HTTP. Как в таких условиях можно установить безопасное соединение по HTTPS, если предположить, что канал всё время прослушивается? Сделать это позволяет простая математическая уловка.

Как работает безопасное соединение

Представьте, что вы хотите передать какую-то вещь другому человеку. Вы кладёте её в ящик и отправляете по почте. А чтобы курьер - или кто угодно другой - не украл её, вы запираете ящик на замок. Курьер доставляет ящик, но ваш адресат не может его открыть - у него нет ключа. Тогда он вешает на ящик свой замок и отправляет обратно вам. Вы получаете ящик под двумя замками, снимаете свой - теперь это безопасно - и отправляете снова. Адресат получает, наконец, ящик, на котором висит только его замок, открывает его и достаёт то, что вы ему послали.

Это было нужно, чтобы обменяться с собеседником зашифрованными сообщениями. В ящике вы послали ему ключ от шифра, и теперь он известен вам обоим. Теперь вы можете открыто обмениваться зашифрованными сообщениями, не опасаясь, что их кто-то перехватит - всё равно их невозможно понять без ключа. Зачем такие сложности и почему нельзя было передать посылку отдельно, а ключ от замка отдельно? Конечно, можно было, но в таком случае нет гарантии, что ключ не перехватят и посылку не откроет кто-то другой.

На похожем принципе основана работа протокола SSL/TLS. При установке безопасного соединения по HTTPS ваш компьютер и сервер сначала выбирают общий секретный ключ, а затем обмениваются информацией, шифруя её с помощью этого ключа. Общий секретный ключ генерируется заново для каждого сеанса связи. Его нельзя перехватить и практически невозможно подобрать - обычно это число длиной более 100 знаков. Этот одноразовый секретный ключ и используется для шифрования всего общения браузера и сервера. Казалось бы, идеальная система, гарантирующая абсолютную безопасность соединения. Однако для полной надёжности ей кое-чего не хватает: гарантии того, что ваш собеседник именно тот, за кого себя выдаёт.

Зачем нужны цифровые сертификаты

Представьте, что ваша посылка не дошла до адресата - её перехватил кто-то другой. Этот человек вешает на неё свой замок, подделывает адрес отправителя и отправляет вам. Когда он таким образом узнаёт секретный ключ к шифру, он сообщает его вашему настоящему адресату от вашего имени. В результате вы и ваш собеседник уверены, что ключ к шифру был передан безопасно и его можно использовать для обмена зашифрованными сообщениями. Однако все эти сообщения легко сможет прочитать и перехватить третье лицо, о существовании которого вы никак не можете догадаться. Не очень-то безопасно.

Таким же образом в соединение между двумя устройствами в интернете может незаметно вклиниться третий участник - и расшифровать все сообщения. Например, вы заплатили за интернет по безопасному соединению, и платёж был получен. Но злоумышленник перехватил номер и код проверки подлинности вашей кредитки. Вы об этом ещё не знаете, а когда узнаете, будет уже поздно. Избежать такой ситуации помогает цифровой сертификат - электронный документ, который используется для идентификации сервера.

Вам как пользователю сертификат не нужен, но любой сервер (сайт), который хочет установить безопасное соединение с вами, должен его иметь. Сертификат подтверждает две вещи: 1) Лицо, которому он выдан, действительно существует и 2) Оно управляет сервером, который указан в сертификате. Выдачей сертификатов занимаются центры сертификации - что-то вроде паспортных столов. Как и в паспорте, в сертификате содержатся данные о его владельце, в том числе имя (или название организации), а также подпись, удостоверяющая подлинность сертификата. Проверка подлинности сертификата - первое, что делает браузер при установке безопасного HTTPS-соединения. Обмен данными начинается только в том случае, если проверка прошла успешно.

Если вернуться к аналогии с ящиком и замками, цифровой сертификат позволяет убедиться в том, что замок вашего собеседника на ящике принадлежит именно ему. Что это уникальный замок, который невозможно подделать. Таким образом, если кто-то посторонний попытается вас обмануть и пришлёт ящик со своим замком, вы легко это поймёте, ведь замок будет другой.

Распространение HTTPS

Одна из самых популярных рекомендаций любых интернет-сервисов - всегда использовать последние версии программного обеспечения. Если вы никогда не задумывались о том, зачем это нужно, то вот вам одна из причин - поддержка последних разработок в области безопасности.

Распространение HTTPS и вообще новых технологий в интернете во многом зависит от того, насколько быстро появляется инфраструктура для их использования. К примеру, если бы у половины пользователей интернета браузеры не поддерживали HTTPS, многие сайты просто не смогли бы его использовать. Это привело бы к тому, что сайт какого-нибудь банка, полностью перешедший на HTTPS, был бы недоступен у половины клиентов.

Кроме того, в криптографических протоколах, в том числе и в SSL/TLS, время от времени находят уязвимости, которые позволяют перехватывать даже зашифрованную информацию. Для устранения этих уязвимостей протоколы регулярно обновляют, и каждая следующая версия, как правило, надёжнее предыдущей. Поэтому чем больше людей устанавливают современные версии браузеров и других важных программ, тем надёжнее они будут защищены.

Где ещё применяется шифрование

В интернете немало протоколов обмена данными, помимо HTTP и HTTPS, и они тоже должны обеспечивать защиту. Например, Яндекс.Почта поддерживает шифрование входящих и исходящих писем, о чём можно прочитать в нашем технологическом блоге на Хабрахабре . Мы заботимся о безопасности наших пользователей и стараемся защитить их данные везде, где это представляется возможным.

","contentType":"text/html"},"authorId":"5105614","slug":"77455","canEdit":false,"canComment":false,"isBanned":false,"canPublish":false,"viewType":"old","isDraft":false,"isOnModeration":false,"isSubscriber":false,"commentsCount":247,"modificationDate":"Mon Oct 30 2017 15:24:00 GMT+0000 (UTC)","isAutoPreview":false,"showPreview":true,"approvedPreview":{"source":"

","contentType":"text/html"},"proposedPreview":{"source":"

Любое действие в интернете — это обмен данными. Каждый раз, когда вы запускаете видеоролик, посылаете сообщение в социальной сети или открываете любимый сайт, ваш компьютер отправляет запрос к нужному серверу и получает от него ответ. Как правило, обмен данными происходит по протоколу HTTP. Этот протокол не только устанавливает правила обмена информацией, но и служит транспортом для передачи данных — с его помощью браузер загружает содержимое сайта на ваш компьютер или смартфон.

Любое действие в интернете - это обмен данными. Каждый раз, когда вы запускаете видеоролик, посылаете сообщение в социальной сети или открываете любимый сайт, ваш компьютер отправляет запрос к нужному серверу и получает от него ответ. Как правило, обмен данными происходит по протоколу HTTP. Этот протокол не только устанавливает правила обмена информацией, но и служит транспортом для передачи данных - с его помощью браузер загружает содержимое сайта на ваш компьютер или смартфон.

","contentType":"text/html"},"titleImage":null,"tags":[{"displayName":"безопасность","slug":"bezopasnost","categoryId":"1810032","url":"/blog/company??tag=bezopasnost"}],"isModerator":false,"isTypography":false,"metaDescription":"","metaKeywords":"","relatedTitle":"","isAutoRelated":false,"commentsEnabled":true,"url":"/blog/company/77455","urlTemplate":"/blog/company/%slug%","fullBlogUrl":"https://yandex.ru/blog/company","addCommentUrl":"/blog/createComment/company/77455","updateCommentUrl":"/blog/updateComment/company/77455","addCommentWithCaptcha":"/blog/createWithCaptcha/company/77455","changeCaptchaUrl":"/blog/api/captcha/new","putImageUrl":"/blog/image/put","urlBlog":"/blog/company","urlEditPost":"/blog/5628844c7eba6ef16f804625/edit","urlSlug":"/blog/post/generateSlug","urlPublishPost":"/blog/5628844c7eba6ef16f804625/publish","urlUnpublishPost":"/blog/5628844c7eba6ef16f804625/unpublish","urlRemovePost":"/blog/5628844c7eba6ef16f804625/removePost","urlDraft":"/blog/company/77455/draft","urlDraftTemplate":"/blog/company/%slug%/draft","urlRemoveDraft":"/blog/5628844c7eba6ef16f804625/removeDraft","urlTagSuggest":"/blog/api/suggest/company","urlAfterDelete":"/blog/company","isAuthor":false,"subscribeUrl":"/blog/api/subscribe/5628844c7eba6ef16f804625","unsubscribeUrl":"/blog/api/unsubscribe/5628844c7eba6ef16f804625","urlEditPostPage":"/blog/company/5628844c7eba6ef16f804625/edit","urlForTranslate":"/blog/post/translate","urlRelateIssue":"/blog/post/updateIssue","urlUpdateTranslate":"/blog/post/updateTranslate","urlLoadTranslate":"/blog/post/loadTranslate","urlTranslationStatus":"/blog/company/77455/translationInfo","urlRelatedArticles":"/blog/api/relatedArticles/company/77455","author":{"id":"5105614","uid":{"value":"5105614","lite":false,"hosted":false},"aliases":{"13":"kadaner"},"login":"minushuman","display_name":{"name":"Алексей","avatar":{"default":"21377/5105614-16014116","empty":false}},"address":"[email protected]","defaultAvatar":"21377/5105614-16014116","imageSrc":"https://avatars.mds.yandex.net/get-yapic/21377/5105614-16014116/islands-middle","isYandexStaff":true},"originalModificationDate":"2017-10-30T12:24:18.831Z","socialImage":{"orig":{"fullPath":"https://avatars.mds.yandex.net/get-yablogs/49865/file_1465551301378/orig"}}}}}">

Что такое протокол HTTPS, и как он защищает вас в интернете

Любое действие в интернете - это обмен данными. Каждый раз, когда вы запускаете видеоролик, посылаете сообщение в социальной сети или открываете любимый сайт, ваш компьютер отправляет запрос к нужному серверу и получает от него ответ. Как правило, обмен данными происходит по протоколу HTTP . Этот протокол не только устанавливает правила обмена информацией, но и служит транспортом для передачи данных - с его помощью браузер загружает содержимое сайта на ваш компьютер или смартфон.

При всём удобстве и популярности HTTP у него есть один недостаток: данные передаются в открытом виде и никак не защищены. На пути из точки А в точку Б информация в интернете проходит через десятки промежуточных узлов, и, если хоть один из них находится под контролем злоумышленника, данные могут перехватить. То же самое может произойти, когда вы пользуетесь незащищённой сетью Wi-Fi, например, в кафе. Для установки безопасного соединения используется протокол HTTPS с поддержкой шифрования.

Применение HTTPS

В некоторых сервисах, например, в электронных платёжных системах, защита данных исключительно важна, поэтому в них используется только HTTPS. Этот протокол также очень часто применяется и в других сервисах, которые обрабатывают приватную информацию, в том числе любые персональные данные. Многие сервисы Яндекса работают только по протоколу HTTPS: Паспорт, Почта, Директ, Метрика, Такси, Яндекс.Деньги, а также все формы обратной связи, имеющие дело с персональными данными пользователей.

Все современные браузеры поддерживают протокол HTTPS. Его не нужно специально настраивать - он автоматически включается в процесс, когда это необходимо и возможно.

Почему HTTPS безопасен

Защиту данных в HTTPS обеспечивает криптографический протокол SSL /TLS , который шифрует передаваемую информацию. По сути этот протокол является обёрткой для HTTP. Он обеспечивает шифрование данных и делает их недоступными для просмотра посторонними. Протокол SSL/TLS хорош тем, что позволяет двум незнакомым между собой участникам сети установить защищённое соединение через незащищённый канал.

Предположим, сегодня последний день месяца, и вы вспомнили, что нужно заплатить за интернет. На сайте провайдера вы находите нужную ссылку и переходите в личный кабинет. Всю передаваемую информацию вы наверняка хотите сохранить в секрете, поэтому она должна быть зашифрована: это и ваш пароль, и сумма платежа и номер кредитной карты. Проблема в том, что изначально ваш компьютер обменивался данными с сервером провайдера по открытому каналу, то есть по HTTP. Как в таких условиях можно установить безопасное соединение по HTTPS, если предположить, что канал всё время прослушивается? Сделать это позволяет простая математическая уловка.

Как работает безопасное соединение

Представьте, что вы хотите передать какую-то вещь другому человеку. Вы кладёте её в ящик и отправляете по почте. А чтобы курьер - или кто угодно другой - не украл её, вы запираете ящик на замок. Курьер доставляет ящик, но ваш адресат не может его открыть - у него нет ключа. Тогда он вешает на ящик свой замок и отправляет обратно вам. Вы получаете ящик под двумя замками, снимаете свой - теперь это безопасно - и отправляете снова. Адресат получает, наконец, ящик, на котором висит только его замок, открывает его и достаёт то, что вы ему послали.

Это было нужно, чтобы обменяться с собеседником зашифрованными сообщениями. В ящике вы послали ему ключ от шифра, и теперь он известен вам обоим. Теперь вы можете открыто обмениваться зашифрованными сообщениями, не опасаясь, что их кто-то перехватит - всё равно их невозможно понять без ключа. Зачем такие сложности и почему нельзя было передать посылку отдельно, а ключ от замка отдельно? Конечно, можно было, но в таком случае нет гарантии, что ключ не перехватят и посылку не откроет кто-то другой.

На похожем принципе основана работа протокола SSL/TLS. При установке безопасного соединения по HTTPS ваш компьютер и сервер сначала выбирают общий секретный ключ, а затем обмениваются информацией, шифруя её с помощью этого ключа. Общий секретный ключ генерируется заново для каждого сеанса связи. Его нельзя перехватить и практически невозможно подобрать - обычно это число длиной более 100 знаков. Этот одноразовый секретный ключ и используется для шифрования всего общения браузера и сервера. Казалось бы, идеальная система, гарантирующая абсолютную безопасность соединения. Однако для полной надёжности ей кое-чего не хватает: гарантии того, что ваш собеседник именно тот, за кого себя выдаёт.

Зачем нужны цифровые сертификаты

Представьте, что ваша посылка не дошла до адресата - её перехватил кто-то другой. Этот человек вешает на неё свой замок, подделывает адрес отправителя и отправляет вам. Когда он таким образом узнаёт секретный ключ к шифру, он сообщает его вашему настоящему адресату от вашего имени. В результате вы и ваш собеседник уверены, что ключ к шифру был передан безопасно и его можно использовать для обмена зашифрованными сообщениями. Однако все эти сообщения легко сможет прочитать и перехватить третье лицо, о существовании которого вы никак не можете догадаться. Не очень-то безопасно.

Таким же образом в соединение между двумя устройствами в интернете может незаметно вклиниться третий участник - и расшифровать все сообщения. Например, вы заплатили за интернет по безопасному соединению, и платёж был получен. Но злоумышленник перехватил номер и код проверки подлинности вашей кредитки. Вы об этом ещё не знаете, а когда узнаете, будет уже поздно. Избежать такой ситуации помогает цифровой сертификат - электронный документ, который используется для идентификации сервера.

Вам как пользователю сертификат не нужен, но любой сервер (сайт), который хочет установить безопасное соединение с вами, должен его иметь. Сертификат подтверждает две вещи: 1) Лицо, которому он выдан, действительно существует и 2) Оно управляет сервером, который указан в сертификате. Выдачей сертификатов занимаются центры сертификации - что-то вроде паспортных столов. Как и в паспорте, в сертификате содержатся данные о его владельце, в том числе имя (или название организации), а также подпись, удостоверяющая подлинность сертификата. Проверка подлинности сертификата - первое, что делает браузер при установке безопасного HTTPS-соединения. Обмен данными начинается только в том случае, если проверка прошла успешно.

Если вернуться к аналогии с ящиком и замками, цифровой сертификат позволяет убедиться в том, что замок вашего собеседника на ящике принадлежит именно ему. Что это уникальный замок, который невозможно подделать. Таким образом, если кто-то посторонний попытается вас обмануть и пришлёт ящик со своим замком, вы легко это поймёте, ведь замок будет другой.

Распространение HTTPS

Одна из самых популярных рекомендаций любых интернет-сервисов - всегда использовать последние версии программного обеспечения. Если вы никогда не задумывались о том, зачем это нужно, то вот вам одна из причин - поддержка последних разработок в области безопасности.

Распространение HTTPS и вообще новых технологий в интернете во многом зависит от того, насколько быстро появляется инфраструктура для их использования. К примеру, если бы у половины пользователей интернета браузеры не поддерживали HTTPS, многие сайты просто не смогли бы его использовать. Это привело бы к тому, что сайт какого-нибудь банка, полностью перешедший на HTTPS, был бы недоступен у половины клиентов.

Кроме того, в криптографических протоколах, в том числе и в SSL/TLS, время от времени находят уязвимости, которые позволяют перехватывать даже зашифрованную информацию. Для устранения этих уязвимостей протоколы регулярно обновляют, и каждая следующая версия, как правило, надёжнее предыдущей. Поэтому чем больше людей устанавливают современные версии браузеров и других важных программ, тем надёжнее они будут защищены.

Где ещё применяется шифрование

В интернете немало протоколов обмена данными, помимо HTTP и HTTPS, и они тоже должны обеспечивать защиту. Например, Яндекс.Почта поддерживает шифрование входящих и исходящих писем, о чём можно прочитать в нашем технологическом блоге на Хабрахабре . Мы заботимся о безопасности наших пользователей и стараемся защитить их данные везде, где это представляется возможным.