«Крупнейшая утечка файлов ЦРУ»: что стало известно из опубликованных WikiLeaks документов. Сноуден в юбке: кто организовал новую утечку секретной информации в США Управление телевизорами Samsung

Имя человека, который передал в редакцию секретные документы Агентства национальной безопасности США, включая презентацию проекта PRISM и запрос на информацию обо всех абонентах сотовой связи Verizon. Крупнейшую утечку в истории АНБ организовал 29-летний компьютерщик, специалист по информационной безопасности Эдвард Сноуден (Edward Snowden). Теперь он сам попросил раскрыть свою личность - и объясняет мотивы этого поступка.

Эдвард Сноуден не боится мести со стороны американского правительства, и для него раскрытие информации было делом принципа.

Сноуден - бывший технический ассистент в ЦРУ, а ныне сотрудник военного подрядчика Booz Allen Hamilton. В последние четыре года Эдвард работал в АНБ как представитель различных внешних подрядчиков, в том числе Booz Allen Hamilton и Dell.

Он говорит, что с самого начала не старался скрыть свою личность, поскольку изначально был уверен в своей правоте. Сноуден искренне считает, что общество должно знать о секретных программах, которыми занимается Агентство национальной безопасности и другие спецслужбы США. Перед отправкой в прессу он тщательно изучил каждый документ и убедился, что огласка не нанесёт вреда никому из сотрудников и агентов разведки. Он старался разгласить только техническую информацию.

В сопровождающей записке к первой партии документов он написал: «Я понимаю, что мне придётся страдать за свои поступки», но «я буду удовлетворён, если смесь секретных законов, несправедливых индульгенций и непреодолимой исполнительной власти, которая правит миром, будет раскрыта хотя бы на мгновение».

.

Эдвард Сноуден старался сразу не привлекать внимание к своей персоне, потому что не хочет, чтобы именно его имя было в центре общественного внимания. Он хотел, чтобы в обществе обсуждали полномочия, которые присвоило себе АНБ, и их секретные программы, а не его личность.

Тем не менее, Сноуден может войти в число самых знаменитых информаторов в США, раскрывших в прессе секреты государственных агентств, наряду с Брэдли Мэннингом. И если последний рассказал о преступлениях армии США, о которых и до этого было известно, то Эдвард Сноуден раскрыл тайны одной из самых засекреченных в мире организаций - АНБ.

До сегодняшнего дня Эдвард жил довольно комфортной жизнью при зарплате около $200 тыс. в год он с любимой девушкой снимал дом на Гавайях и работал в местном офисе АНБ. К сожалению, теперь всё изменится. Вряд ли можно предположить, что власти простят ему выдачу столь важной секретной информации.

«Я готов пожертвовать всем этим, потому что не могу со спокойной совестью позволить правительству США нарушать приватность, свободу интернета и базовые свободы людей во всём мире с помощью этой громадной системы слежения, которую они втайне разрабатывают». Сноуден говорит, что в какой-то момент понял, что очень скоро процесс создания сети слежения АНБ станет необратимым, так что у него не оставалось другого выбора, кроме как сообщить об этом общественности.

В качестве небольшой ремарки нужно отметить вчерашние слова сэра Тима Бернерса-Ли по поводу глобальной системы слежения в интернете. Он сказал, что это огромная сила, и если такую систему получит коррумпированное правительство, то с помощью постоянного мониторинга всей передаваемой информации в Сети оно, при желании, «сможет сохранить свою власть навечно».

Три недели назад Эдвард Сноуден подготовил все документы, попрощался со своей девушкой и взял отпуск в АНБ по причине ухудшения состояния здоровья. 20 мая парень сел на рейс в Гонконг, снял номер в гостинице остаётся там до сих пор. Он надеется, что Китай не выдаст его по запросу США, а в будущем попробует поискать политического убежища в Исландии, которую считает лидером по свободе интернета.

Интересно, что за последние три недели Эдвард покидал гостиничный номер всего три раза. Он небезосновательно полагает, что американская разведка уже вычислила его личность и текущее местонахождение, так что могут взять в разработку. Чтобы избежать прослушки, Эдвард заложил двери гостиничного номера подушками, а пароль на ноутбуке вводит только накрывшись с головой плотной красной тканью, чтобы его не сняли на камеру. Как бывший технический сотрудник АНБ, он как никто другой понимает, какой арсенал средств прослушки есть у разведки, и как важно соблюдать меры предосторожности.

Эдвард довольно реально смотрит на вещи. «Для меня любые варианты плохи, - говорит он, - будь то длительная процедура экстрадиции, вызов на допрос китайскими властями или похищение», которое может провернуть американский спецназ. «Представительство ЦРУ здесь совсем неподалёку, прямо по улице, в местном консульстве Гонконга. Представляю, какая трудная у них выдастся неделька. И со всеми этими страхами мне придётся жить до конца моей жизни, какой бы длинной или короткой она ни была».

Скорее всего, информатору инкриминируют шпионаж и нарушение Espionage Act, вероятно, ещё и измену Родине с перспективой высшей меры наказания.

«Единственное, чего я боюсь, так это пагубных последствий для своей семьи, которым я больше не смогу помочь. Вот что не даёт мне спать по ночам», - говорит Эдвард Сноуден, и глаза его увлажняются от слёз.

Факт существования масштабной сверхсекретной программы слежения американских спецслужб за интернетом, исчез из гонконгской гостиницы, где он проживал в течение последних дней.

Двадцатидевятилетний компьютерный специалист, который в минувшие выходные публично признался в том, что именно он организовал утечку секретных документов о работе АНБ в британскую и американскую прессу, съехал из отеля спустя несколько часов после того, как британская газета The обнародовала имя своего информатора.

В самой публикации издания со ссылкой на анонимный источник сообщалось, что агентство национальной безопасности США по распоряжению суда получило данные о телефонных звонках миллионов абонентов . Позднее американская опубликовала материал о том, что получала прямой доступ к серверам девяти крупнейших интернет-компаний: , Facebook, PalTalk, AOL, Skype и Youtube.

В рамках секретной программы PRISM, утверждала газета, спецслужба могла контролировать электронную почту и переписку клиентов этих компаний. Все эти компании отрицают, что передавали какую-либо информацию спецслужбам.

Как сообщил журналист Guardian Ивейн Макаскилл, по его данным, Сноуден по-прежнему находится в Гонконге. «У него нет плана. Он детально спланировал утечку документов и потом решил, что не будет хранить анонимность, а раскроет себя… Но что делать после этого, он не определился», — отметил журналист. Ранее Сноуден говорил, что он решил перебраться в Гонконг, так как, по его мнению, власти округа могут и будут противостоять попыткам США заполучить его обратно. Он прилетел в Гонконг 20 мая и, как американский гражданин, может находиться на его территории 90 дней.

При этом у Гонконга есть соглашение об экстрадиции с США. В частности, в 2003 году местные власти выдали американским правоохранительным органам трех подозреваемых в принадлежности к .

Но власти могут отказать в выдаче, если сочтут, что запрос политически мотивированный или они сомневаются, что подозреваемому будет обеспечен справедливый суд. Кроме того, процедуру экстрадиции может притормозить Пекин — из «соображений национальной безопасности», полагают некоторые американские эксперты.

Власти Гонконга, специального административного округа в составе КНР, дают очень осторожные комментарии. Несколько дней назад в Калифорнии прошел американо-китайский саммит, где одной из главных тем была как раз кибербезопасность.

Американские власти пока не предъявили бывшему сотруднику АНБ никаких обвинений. Ордер на его арест пока не выдан.

в свое время обнародовавший закрытые дипломатические документы и секретные данные о шпионских скандалах и коррупции властей различных государств. По его словам, Сноуден разоблачил одно из важнейших дел за последние десять лет. Как отметил Ассанж, в течение долгого времени он сам вместе с другими журналистами и борцами за гражданские права выступал против подобной слежки со стороны государств и компьютерных компаний. «Очень приятно видеть, как такое ясное и реальное доказательство представляется публике», — заявил он. Сам Ассанж с августа 2012 года укрывается на территории посольства Эквадора в Лондоне. Эта латиноамериканская страна предоставила ему политическое убежище.

Guardian считает, что Сноуден, который несет ответственность за разглашение материалов одной из самых таинственных и секретных в мире организаций - АНБ — войдет в историю как один из самых важных разоблачителей в истории Америки наряду с (военным аналитиком, опубликовавшим в 1971 году секретные документы о вьетнамской войне) и Брэдли Мэннингом (американским военнослужащим, обвиняемым в передаче WikiLeaks документов по военным операциям США в Ираке).

Как сообщил во вторник репортер этой британской газеты Гленн Гринвальд, одним из первых обнародовавший предоставленную Сноуденом информацию, «в ближайшие несколько недель или месяцев мы станем свидетелями гораздо более серьезных разоблачений». По его словам, документы, которые предоставил экс-сотрудник АНБ и ЦРУ, могут стать источником «еще десятков историй».

Скандал уже прокомментировал глава Алексей , который считает, что Россия должна предоставить политическое убежище Сноудену.

«Обещав убежище Сноудену, Москва берет на себя защиту гонимых по политическим мотивам. В США будет истерика.

Они признают это право за собой», — написал Пушков во вторник в своем в

Летом 2013 года мир был взбудоражен сенсационной новостью: Эдвард Сноуден, сотрудник Агентства национальной безопасности(АНБ), организовал утечку засекреченной документации, подробно описывающей, как правительство США использует информационные технологии для слежки за потенциальными террористами. Сквозь эту брешь к нам хлынули сведения о том, что секретные службы собирают миллионы телефонных звонков, электронных писем, фотографий и видеороликов, получая их от Google, Facebook, Microsoft и других гигантов в сфере коммуникаций. Но что же делают потом с этой информацией агентства типа АНБ?

Джо Паппалардо

Какие объемы данных мы с вами производим? Согласно недавним исследованиям, проведенным компанией IBM, человечество порождает ежедневно 2,5 квинтиллиона байтов информации. (Если эти байты представить как уложенные плашмя плотно друг к другу монетки, то они бы покрыли весь земной шар в пять слоев.) В эту сумму включается записанная информация — фотографии, видеоролики, сообщения в социальных сетях, текстовые файлы, записи телефонных разговоров, финансовые отчеты и результаты научных экспериментов. Сюда же отнесены и те данные, которые существуют лишь несколько секунд — такие, как содержание телефонных разговоров или чатов по скайпу.

Сбор данных службами безопасности опирается на базовый тезис, что всю их массу можно проанализировать так, чтобы с ее помощью выявить связи между разными людьми. Разбираясь в этих связях, можно найти зацепки для следственных действий.

Главный принцип в обработке данных — снабжение каждого фрагмента меткой, и на основе этих метаданных компьютерные алгоритмы смогут выявлять интересующие службу безопасности связи. Метаданные — это данные, описывающие другие данные. Таковы, к примеру, имена и размеры файлов на вашем компьютере. В цифровом мире этикетка, наклеенная на фрагмент данных, будет называться меткой. Снабжение данных меткой — это обязательный первый шаг в их обработке, поскольку именно метка позволяет аналитику (или его программе) классифицировать и организовывать имеющуюся информацию для ее дальнейшей обработки и анализа. Метки позволяют совершать манипуляции с фрагментами данных, не вникая в их содержание. Это очень важный юридический момент в работе службы безопасности, поскольку закон США не позволяет вскрывать переписку граждан США, равно как и иностранцев, пребывающих в стране на законных основаниях, без соответствующего ордера.

Эдвард Сноуден

Эдвард Сноуден

Компания IDC, занимающаяся анализом данных, сообщает, что только 3% всей информации, циркулирующей в компьютерном мире, при создании сопровождается присвоением какой-либо метки. Поэтому АНБ использует особую, весьма сложную программу, которая на всю собранную информацию «наклеивает» соответствующие метки. Они представляют собой основу для любой системы, устанавливающей связи между различными видами данных — например, между видеофайлами, документами и записями телефонных разговоров. Скажем, система обработки данных может привлечь внимание следствия к подозреваемому, который вывешивает в сети террористическую пропаганду, посещает сайты, где описана технология изготовления самодельных взрывных устройств, и вдобавок покупает скороварку. (Эта схема соответствует поведению братьев Царнаевых, которых обвиняют в теракте на Бостонском марафоне.) Подобная тактика основывается на предположении, что террористов отличают специфические профили данных, хотя многие эксперты ставят это предположение под сомнение.

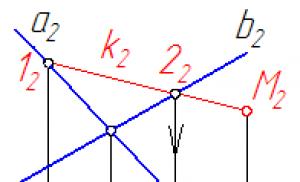

АНБ собирает метаданные по телефонным переговорам. Эти метаданные позволяют выявить террористов, не вникая в содержание самих переговоров. Среди миллионов звонков можно нащупать определенные паттерны, как это иллюстрирует приведенный на фото сценарий. 1. Звонок из Саудовской Аравии от известной организации, поддерживающей терроризм, адресованный в кластер возможных сообщников. 2. Звонок от организации, известной своей террористической деятельностью, адресованный гражданину США, привлекшему внимание Агентства национальной безопасности. 3. Метаданные по телефонным переговорам, которые ведет подозреваемая личность, формируют кластер сообщников в Калифорнии. 4. Детализация телефонных разговоров показывает, что один из сообщников в Калифорнии связывается с кем-то в кластере Саудовской Аравии. NSA привлекает внимание ФБР к этой связи и получает право на прослушку этой линии.

АНБ собирает метаданные по телефонным переговорам. Эти метаданные позволяют выявить террористов, не вникая в содержание самих переговоров. Среди миллионов звонков можно нащупать определенные паттерны, как это иллюстрирует приведенный на фото сценарий. 1. Звонок из Саудовской Аравии от известной организации, поддерживающей терроризм, адресованный в кластер возможных сообщников. 2. Звонок от организации, известной своей террористической деятельностью, адресованный гражданину США, привлекшему внимание Агентства национальной безопасности. 3. Метаданные по телефонным переговорам, которые ведет подозреваемая личность, формируют кластер сообщников в Калифорнии. 4. Детализация телефонных разговоров показывает, что один из сообщников в Калифорнии связывается с кем-то в кластере Саудовской Аравии. NSA привлекает внимание ФБР к этой связи и получает право на прослушку этой линии.

АНБ — крупный заказчик программного обеспечения, позволяющего работать с большими базами данных. Одна из таких программ носит имя Accumulo. Прямых доказательств, что ее используют для слежки в системах международной связи, нет, а создавалась она именно для снабжения метками миллиардов разрозненных фрагментов данных. Это «секретное оружие» службы безопасности, созданное средствами программирования Google, написано открытым кодом. В нынешнем году компания Sqrrl выпустила эту программу на рынок и надеется, что ею заинтересуются в сфере здравоохранения и финансов для работы с огромными массивами рабочих данных.

АНБ имеет право перлюстрировать международные каналы связи и собирает огромнейшие объемы данных. Это триллионы фрагментов различных сообщений, которые люди пишут по всему свету. Агентство не занимается охотой на преступников, террористов или шпионов, которых выявляют с помощью его работы, а просто сливает полученную информацию другим правительственным службам — Пентагону, ФБР и ЦРУ. Далее работа ведется по такой схеме. Сначала один из 11 судей секретного суда FISA (Foreign Intelligence Surveillance) принимает от государственного агентства запрос на разрешение переработать определенные данные, полученные АНБ. Получив разрешение (а с этим, как правило, проблем не бывает), запрос сначала переадресуют в отдел ФБР по контролю за электронными средствами связи (ECSU). Этот ход должен обеспечить юридическую корректность — агенты ФБР проверяют запрос и подтверждают, что объектом слежки не являются граждане США. ECSU переадресовывает такой же запрос в отдел ФБР по методам перехвата данных. Там получают информацию с интернет-серверов и передают ее в АНБ, чтобы там ее пропустили через свои программы переработки данных. (Многие компании, работающие в сфере коммуникаций, отрицают тот факт, что их серверы открыты для доступа со стороны АНБ. Федеральные чиновники, напротив, сообщают о фактах такого сотрудничества.) И наконец, АНБ передает соответствующую информацию в то правительственное агентство, от которого поступил запрос.

Что же замышляет АНБ?

Неприятности у АНБ начались с того момента, когда Сноуден открыл всему миру факт, что правительство США собирает метаданные по телефонным переговорам всех клиентов оператора Verizon, причем в их число входят и миллионы американцев. В ответ на запрос ФБР судья FISA Роджер Уилсон издал постановление, обязывающее компанию Verizon передавать в ФБР детализацию всех телефонных разговоров. В АНБ подобную практику называют «системой раннего предупреждения», которая позволяет обнаруживать террористическую деятельность.

Не успело общество переварить сведения о метаданных, как Сноуден обрушил на него рассказ о еще одном направлении в работе АНБ, имеющем обозначение US-984XN. Каждая поисковая платформа, каждый источник сырой разведывательной информации получает свое обозначение — SIGAD (Signals Intelligence Activity Designator, «указатель разведдеятельности») и кодовое имя. Служба SIGAD US-984XN известна нам по чаще упоминаемому кодовому имени — PRISM. Система PRISM — это сбор цифровых фотографий, где-то хранящихся и куда-то пересылаемых файлов, электронных писем, чатов, видеороликов и видеопереговоров. Эта информация изымается у девяти ведущих интернет-компаний. В правительстве США утверждают, что именно эти мероприятия помогли схватить Халида Уаззани, натурализованного гражданина США, которого ФБР обвиняет в планах взорвать Нью-Йоркскую фондовую биржу.

Схемы, обнародованные Сноуденом, показывают, что АНБ, помимо всего прочего, использует в своей деятельности средства слежки, работающие в режиме реального времени. Аналитики агентства могут получать оповещения о подключении пользователя к сервису или отсылке письма, а также о входе в тот или иной чат.

Быстрый рост объемов цифровой информации привлекает внимание и частного сектора, и государственных служб. Переработка этих потоков становится многообещающим занятием.

Быстрый рост объемов цифровой информации привлекает внимание и частного сектора, и государственных служб. Переработка этих потоков становится многообещающим занятием.

В июле Сноуден опубликовал сверхсекретный доклад, в котором описано программное обеспечение, позволяющее просматривать сотни различных баз данных. Сноуден утверждает, что эти программы позволяют аналитику самого низшего уровня бесконтрольно вмешиваться в чужие процессы обмена информацией. В докладе приведены примеры: «Мой клиент говорит по‑немецки, но находится в Пакистане. Как мне его найти?» или «Мой клиент для поиска своих целей использует GoogleMaps. Можно ли воспользоваться этой информацией для определения его email-адреса?» Описанная программа позволяет, задав один такой вопрос, одновременно провести поиск по 700 серверам, раскиданным по всему свету.

Куда могут увести эти данные?

Собаки, натасканные на поиск взрывчатых веществ, иной раз поднимают панику, когда никакой взрывчатки поблизости нет. Такая ошибка, называемая ложноположительным результатом, — обычное дело. В сфере сбора данных тоже случается нечто похожее. Это когда компьютерная программа вылавливает некий подозрительный комплекс данных и делает на его основании ошибочный вывод. В таких случаях необъятные массивы информации — обстоятельство, повышающее вероятность сбоя.

Вы когда-нибудь задумывались, откуда берутся приходящие на ваш почтовый ящик предложения от самых разных фирм? Они сформированы неким алгоритмом на основе ваших же интересов, оставивших свой след в Сети. Считается, что целевой маркетинг ведет к расширению сбыта.

В 2011 году британские исследователи разработали игру «Бомба в автобусе». 60% игроков, которым досталась роль «террористов», были выслежены с помощью программы DScent. Ее действия базировались на зафиксированных «покупках» и «посещениях» определенного сайта, взятого под контроль. Способность компьютера автоматически находить соответствие между видеофайлами с камер слежения и фиксацией сделанных закупок может восприниматься как голубая мечта служб охраны правопорядка, заботящихся о нашей с вами безопасности. Но у гражданских борцов за свободу вездесущая слежка вызывает серьезную озабоченность.

ЦРУ назвало утечку и публикацию документов попыткой подорвать работу по защите США от врагов, но не стало подтверждать или опровергать их подлинность и начало проведения расследования. По информации CNN, утечку сообща расследуют ЦРУ и ФБР. О начале уголовного расследования силами ФБР сообщил и американский источник Los Angeles Times. Правительственный источник Reuters, находящийся в курсе ситуации, говорит, что такое совместное расследование - нормальная практика для подобных утечек. Свои расследования должны иницировать и профильные комитеты Сената и Палаты представителей, говорят источники Reuters в Конгрессе.

Новость

WikiLeaks: ЦРУ прослушивает телефоны, компьютеры и телевизоры (обновлено)

В разведслужбах США о краже информации знали с конца 2016 г., говорят два источника Reuters. По их мнению, документы, в которых говорится о хакерских технологиях ЦРУ, которые использовались с 2013 по 2016 г., подлинные.

Один из источников сказал, что компании, с которыми у ЦРУ заключены контракты о сотрудничестве, проверяют, у кого из их работников был доступ к опубликованной информации, проверяются их компьютерные логи, электронная переписка и другие электронные документы, в которых могут быть указания на их причастность к краже.

В недавние годы работающие по контракту сотрудники оказались источниками утечек секретных данных в ряде случаев, напоминает Reuters, упоминая застрявшего в России Эдварда Сноудена и задержанного в августе 2016 г. Харолда Томаса Мартина. Оба были сотрудниками консалтинговой фирмы Booz Allen Hamilton и работали по контракту в АНБ.

По версии самой WikiLeaks, ЦРУ «потеряла контроль» над собственным архивом документов о хакерских технологиях и эти документы якобы бесконтрольно циркулировали среди бывших контрактников спецслужб и состоящих на госслужбе хакеров, один из которых и поделился с группой частью этого архива.

Российский след в этой утечке пока не просматривается

Один из источников Reuters объяснил, что российская разведка сначала постаралась бы использовать бы полученный материал в своих интересах, прежде чем публиковать его, но никаких свидетельств таких попыток нет.

Последствием утечки документов может стать укрепление сотрудничество американских и европейских разведок, которые также озабочены разведдеятельностью России, сказал европейский источник Reuters.

Общественность в США должна быть крайне встревожена публикацией WikiLeaks документов ЦРУ, цель которой - подорвать возможности разведслужб по защите Америки от террористов и других врагов, заявило это разведуправление. Ведомство подчеркнуло, что не будет ни подтверждать, ни опровергать подлинность обнародованных документов и не будет комментировать, идут ли поиски источника утечки.

ЦРУ напомнило, что его цель - «агрессивно собирать иностранные разведданные» ради защиты Америки от террористов, враждебно настроенных государств и других противников. Для этого управлению необходимо использовать последние технологические разработки и быть на переднем крае развития технологий, Америка не заслуживает меньшего, говорится в комментарии. ЦРУ также напомнило, что ему по закону запрещено следить с помощью электронных устройств за согражданами на территории США, и оно это не делает. Управление строго следит за тем, чтобы его деятельность соответствовала законам страны.

Президент США Дональд Трамп крайне озабочен возможными утечками секретной информации, это видно из его предыдущих комментариев, заявил пресс-секретарь Белого дома Шон Спайсер. Об этом сообщает ABC News. Он отметил, что не готов пока говорить об отношении президента к публикации на WikiLeaks массива документов о работе киберподдразделений ЦРУ под кодом Vault 7 («Сейф № 7»). Но если обнародованные документы окажутся подлинными, Трамп расценит эту утечку как опасную, добавил он.

Спайсер не спорит, что в ходе предвыборной кампании Трамп хвалил WikiLeaks за публикацию утечек из почты советника своей соперницы - кандидата в президенты от демократов Хиллари Клинтон. Однако уже после инаугурации президент не раз критиковал спецслужбы за слив секретной информации журналистам и требовал это пресечь. По словам Спайсера, одно дело - публикация почты Джона Подесты из ящика на Gmail о дискуссиях среди демократов и писем личного характера с его оценкой Хиллари Клинтоне, другое дело - утечка засекреченных данных. «И не сомневайтесь, президент уже говорил, что любой, кто организует утечку секретной информации, будет привлечен к ответственности по всей строгости закона», - сказал чиновник.

Wikileaks опубликовала только первую партию из 8700 документов, показывающих, что ЦРУ использует методы, схожие с методами Агентства национальной безопасности США - основной американской службы, которая занимается электронным наблюдением и шпионажем. Утечка призвана показать истинный масштаб секретных хакерских программ ведомства, направленных на взлом массовых устройств и продуктов. Среди них - Apple iPhone, Google Android, устройства с Microsoft Windows, а также телевизоры Samsung, которые могут превращаться в устройства тотальной слежки.

Документов ЦРУ под кодовым названием Vault 7 и назвал ее крупнейшей утечкой документов ведомства. Первая часть получила название Year Zero, она включает в себя более 8,7 тысячи документов и файлов, которые хранились в изолированной внутренней сети штаб-квартиры в Лэнгли.

Year Zero, по заявлению WikiLeaks, демонстрирует возможности разведывательного управления взламывать смартфоны на базе Apple iPhone, Android и Microsoft Windows, а также телевизоры Samsung. Кроме того, у ведомства есть возможность обходить шифрование и перехватывать сообщения в мессенджерах WhatsApp и Telegram.

При этом по информации Wikileaks, ЦРУ потеряло контроль над большей частью своего хакерского арсенала, в том числе вредоносными программами, вирусами и троянами.

Смартфоны

Созданием хакерских программ ЦРУ занимается Группа инженерных разработок (EDG — подразделение Директората цифровых инноваций (DDI)), которое в свою очередь является одним из пяти основных директоратов ЦРУ. EDG отвечает за разработку, тестирование и поддержку всех вредоносных кодов, вирусов и прочих программ, используемых ЦРУ в своих тайных операциях по всему миру.

Созданием программ взлома смартфонов в ЦРУ занимался Отдел мобильных устройств (MDB), разработавший программы, которые позволяет удаленно взламывать и управлять телефонами. С их помощью спецслужбы могут получить доступ к геолокации пользователя, его аудио и текстовым сообщениям. Кроме того, вредоносные программы могут незаметно для владельца активировать камеру или микрофон.

По данным WiliLeaks, разведывательное управление могло использовать до 24 уязвимостей в смартфонах на базе Android. Это позволяет ЦРУ обходить защиту в популярных мессенджерах (WhatsApp, Telegram, Signal и других). Уязвимости была найдены ЦРУ либо самостоятельно, либо получены от коллег из ФБР или АНБ.

В связи с популярностью iPhone и iPad у политической и бизнес элиты, отдел ЦРУ направлял особые усилия на разработку программ для доступа к этим устройствам.

Управление телевизорами Samsung

В ЦРУ также есть Отдел интегрированных устройств, который создал программу Weeping Angel («Плачущий ангел»), утверждает WikiLeaks. Она «заражает» телевизоры Smart TV компании Samsung, в результате якобы выключенное устройство записывает разговоры в помещении и передает их на секретный сервер ЦРУ.

Отмечается, что вредоносная программа для телевизоров Samsung была разработана отделом ЦРУ совместно с британской Службой безопасности (MI5).

Кроме того, в 2014 году ЦРУ проводило исследование по возможности заражения систем управления современных легковых и грузовых автомобилей. В WikiLeaks полагают, что с помощью подобной программы ЦРУ могло бы совершать покушения, которые было бы невозможно раскрыть.

Компьютеры

ЦРУ также предпринимало серьезные усилия для доступа к компьютерам под управлениям Microsoft Windows, Linux и Mac OS.

Управление использовало для заражения компьютеров как программы автоматизированного заражения и контроля вредоносных программ (Assasin и Medusa), так и CD/DVD-диски, USB-накопители, программы для шифрования данных в файлах изображений.

Кроме того, отдел Network Devices Branch (NDB) создал автоматизированные платформы атак на сетевые инфраструктуры (HIVE, Cutthroat, Swindle).

Проект собирает и поддерживает «библиотеку методов» хакерских атак, которые разрабатывались в других странах, в том числе в России. С помощью Umbrage и аналогичных проектов ЦРУ может оставить «отпечатки пальцев» определенных хакерских группировок.

Компонентами Umbrage, в том числе, являются программы по сбору паролей, просмотру веб-камер, уничтожению данных, обходу антивирусных программ.

Секретная база в Германии

WikiLeaks также раскрыл секретную базу хакеров ЦРУ. Предполагается, что к концу 2016 году хакерское подразделение разведслужбы насчитывало более пяти тысяч человек. Однако часть операций разрабатывается и проводится не только на базе ЦРУ в Лэнгли, но и в генконсульстве США во Франкфурте.

По данным проекта, из Германии американская киберразведка проводит операции в Европе, Азии на Ближнем Востоке. При этом хакеры во Франкфурте работают под дипломатическим прикрытием, им выдают дипломатические паспорта.

Apple, Сноуден и Дуров — о публикации WikiLeaks

— Edward Snowden (@Snowden)